H

HappyGilmore

Guest

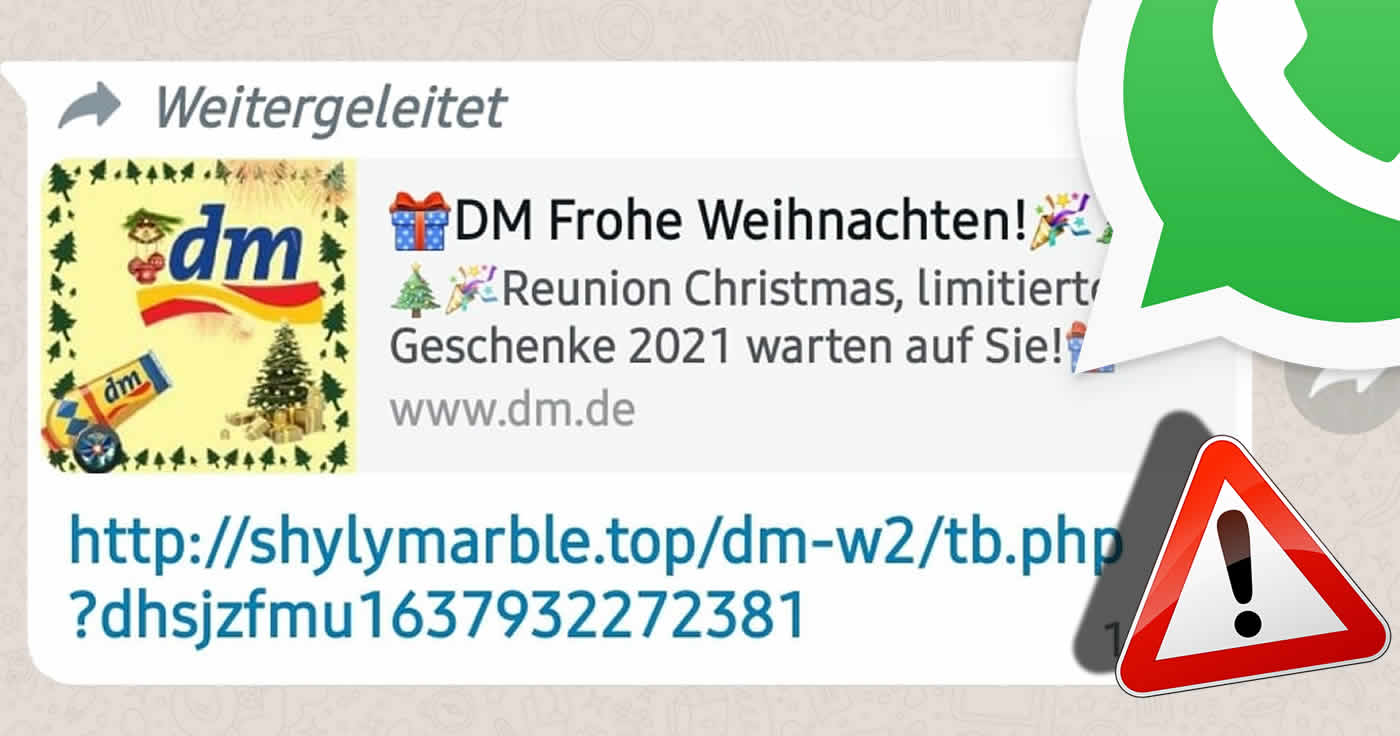

Angebliche Sprachnachricht: E-Mail lockt Fritzboxnutzer in die Falle

Eine neue Variante von Phishing-E-Mails hat es offenbar gezielt auf Fritzbox-Kunden abgesehen.

Was soll ich denn dazu noch schreiben? Alles wichtige steht in der Überschrift und der verlinkte Artikel erklärt den Rest.Zudem solltest wenn helfen möchtest schon etwas zu schreiben und nicht nur kommentarlos Link posten.

Ich habe eine eigene Domain mit Catch-All-eMail und verwende für jeden Zweck eine eigene Adresse. Wenn Payback an eine andere Adresse als [email protected] schickt, ist es garantiert eine Fälschung.Bei Emails ist immer vorsicht geboten, unabhängig ob Bank, Payback, AVM oder sonst wer darüber informiert.

an eine andere Adresse als [email protected]

vidar:~ $ grep " A " /var/lib/named/root.hint

A.ROOT-SERVERS.NET. 3600000 A 198.41.0.4

B.ROOT-SERVERS.NET. 3600000 A 199.9.14.201

C.ROOT-SERVERS.NET. 3600000 A 192.33.4.12

D.ROOT-SERVERS.NET. 3600000 A 199.7.91.13

E.ROOT-SERVERS.NET. 3600000 A 192.203.230.10

F.ROOT-SERVERS.NET. 3600000 A 192.5.5.241

G.ROOT-SERVERS.NET. 3600000 A 192.112.36.4

H.ROOT-SERVERS.NET. 3600000 A 198.97.190.53

I.ROOT-SERVERS.NET. 3600000 A 192.36.148.17

J.ROOT-SERVERS.NET. 3600000 A 192.58.128.30

K.ROOT-SERVERS.NET. 3600000 A 193.0.14.129

L.ROOT-SERVERS.NET. 3600000 A 199.7.83.42

M.ROOT-SERVERS.NET. 3600000 A 202.12.27.33

vidar:~ $ dig @a.root-servers.net. yy. any

; <<>> DiG 9.16.20 <<>> @a.root-servers.net. yy. any

; (2 servers found)

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NXDOMAIN, id: 41144

;; flags: qr aa rd; QUERY: 1, ANSWER: 0, AUTHORITY: 1, ADDITIONAL: 1

;; WARNING: recursion requested but not available

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

;; QUESTION SECTION:

;yy. IN ANY

;; AUTHORITY SECTION:

. 86400 IN SOA a.root-servers.net. nstld.verisign-grs.com. 2021112700 1800 900 604800 86400

;; Query time: 23 msec

;; SERVER: 198.41.0.4#53(198.41.0.4)

;; WHEN: Sat Nov 27 15:34:10 CET 2021

;; MSG SIZE rcvd: 106

vidar:~ $yy ist offenbar nicht existent (weder als ccTLD noch als gTLD) und zur "Verschleierung" macht das auch wenig Sinn, denn xxx.de (die liegt irgendwo bei AWS und wird sicherlich irgendeine Porno-Site sein - "last changed" beim DeNIC am 31.03.2020) wird es ja nicht wirklich sein. O.K. Nochmal für dich zum Verständniss. Wir befinden uns hier in einem Forum wo User Usern helfen oder Tips und Informationen geben. Soweit so gut. Das habe ich getan. Und das explizit und Themenbezogen unter AVM - Fritzbox... .! Also rein zum Thema Fritzbox und das irgendwelche Spammer, Hacker, nenn sie wie du willst den MyFritz/Pushmaildienst der Fritzbox für ihre unsäglichen Geschäfte zu nutze machen. Kurzum. Nur ein gut gemeinter Rat und Hinweis an Diejenigen die nicht ganz so firm mit dem Thema sind. Quasi so als wenn ich meinem Nachbarn gesagt hätte, das er vorsichtig sein soll zu diesem Thema. Weiter nichts. Kurz, bündig und auf den Punkt. Also leicht verständlich und mit einem Link dahin wo sich jeder der sich unsicher fühlt Lesestoff findet und Hinweise zum Handeln findet.Ich quengel nicht rum, verstehe dass ich der Allgemeinheit aufzeige dass es auch mehr gibt zu beachten als nur Spam von Fritzbox. Wenn du damit ein Problem hast, mir egal, musst ja nicht drauf eingehen weiter.

Warum soll man dies noch einmal im Beitrag schreiben, das ist doch obsolet...Eine neue Variante von Phishing-E-Mails gibt sich als Mitteilung des Routers aus – und sollte keinesfalls geöffnet werden, warnt Hersteller AVM.